|

|

Популярные авторы:: Борхес Хорхе Луис :: БСЭ :: Горький Максим :: Раззаков Федор :: Толстой Лев Николаевич :: Грин Александр :: Азимов Айзек :: Чехов Антон Павлович :: Астафьев Виктор Петрович :: Лесков Николай Семёнович Популярные книги:: Дюна (Книги 1-3) :: Чужая вина :: В космическую эру (Послесловие) :: The Boarding House :: Раб корректуры :: Пожиратель мух :: Письма Амабеда и др., переведенные аббатом Тампоне :: Торт в небе :: Война и мир. Том 1 :: Бывший будущий муж |

Своя разведкаModernLib.Net / Публицистика / Ронин Роман / Своя разведка - Чтение (стр. 12)

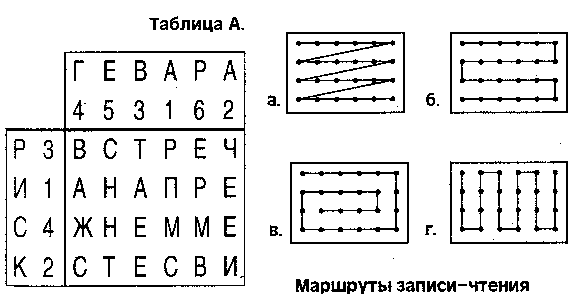

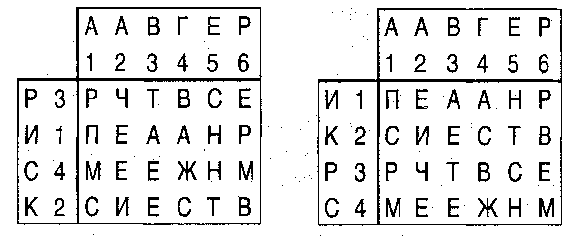

— группа должна иметь 2-3 отдельных шифра, известных разным людям; — больше рассчитывать на память, чем на запись; в последнем случае надо употреблять свой личный код и шифр; — стараться не иметь компрометирующих бумаг, написанных собственным почерком или же отпечатанных на собственной оргтехнике; — в общении с «засвеченными» персонами воздерживаться от прямых контактов, используя, если понадобится, побочных лиц или другие средства связи; — всегда учитывать и помнить, что есть возможность утечки информации или предательства и быть готовым к соответствующим контрдействиям. Лучшей гарантией успеха является обычно подстраховка, и потому любые действия желательно осуществлять с учетом всех возможных неприятностей со стороны противника или случайно подвернувшихся свидетелей. Отдельные приемы обеспечения безопасности (уход от слежки, выявление прослушивания…) упоминались нами ранее, а здесь мы разберем еще несколько встречающихся в практике стандартных ситуаций и некоторые меры, ориентированные на их прикрытие. Будут рассмотрены: 1. Общие правила прямого общения. 2. Использование телефона. 3. Организовывание встреч. 4. «Уход на дно». (1). Общие правила прямого общения — стараться не вести информативные беседы открытым текстом на людной улице или в общественном транспорте; — не следует упоминать в открытом разговоре подлинных фамилий, имен, общеизвестных прозвищ и адресов, а также не употреблять «встревоживающую» терминологию; — использовать для обозначения отдельных действий кодовые наименования; — самые тайные аспекты разговора (подлинные адреса, пароли, даты) пишутся на бумаге, которая затем уничтожается; — необходимо ориентироваться в технических возможностях систем подслушивания и знать элементарные меры противодействия им (см. раздел о получении информации…); — при подмечании одним из собеседников во время разговора чего-то настораживающего, партнер предупреждается особым словом («атас»…) или же жестом (палец к губам…) и вся беседа переводится в нейтральное русло; — если Вы знаете, что Вас подслушивают, информативные переговоры лучше не вести или использовать их для дезинформации; — когда Вас по всей видимости «слушают», а пообщаться все же надо, то пользуются условным языком, где безобидные предложения имеют совершенно другой смысл; используются также фразы, которые не следует учитывать (о них обычно сообщается каким-либо обговоренным жестом, к примеру, скрещиванием пальцев…), а зачастую и стандартные приемы (покашливание, вкладыши во рту…) затрудняющие опознание говорящего; — когда необходимо обеспечить полную тайну общения в людном месте, используют методы условной (невербальной) связи, такие, как язык жестикуляции, телодвижений и жестов пальцами, а также коды опирающиеся на атрибутику одежды (разные положения головного убора, галстучного зажима, носового платка…) или на манипулирование подручными предметами (часами, сигаретами, ключами…). (2). Использование телефона А) ОБЕСПЕЧЕНИЕ ЛИЧНОЙ БЕЗОПАСНОСТИ: — стараться обговаривать время чужих и собственных звонков и ограничивать частоту контактов; — не злоупотреблять беседами по собственному телефону (учитывая что его могут прослушивать) и не давать другим без явной необходимости свой номер (зная, что по нему несложно выйти на Ваш адрес); — учитывать, что слушать могут как весь телефонный разговор (при подключении на линии…), так и лишь то, о чем говорите Вы (заложенный «жучок» или соседка дверью…); — полезно встроить в аппарат простейшую «контрольку» (фиксирующую падение напряжения…) на подключение к линии чужой аппаратуры; — использовать АОН (автоматический определитель номера), а лучше бы «анти-анти-АОН», чтобы не афишировать свой номер при вызовах других; — не полагаться на надежность любых радиотелефонов; — междугородние и прочие фиксируемые контакты лучше осуществлять с чужого «номера» по сотовому «двойнику» или радиоудлинителю (см. раздел о шантаже…), а также через непосредственное подключение к любой паре контактов в распределительном щите; — для большей тайны переговоров можно задействовать шифраторы (хотя бы простенькие импровизированные инверсоры и скремблеры), хотя применение их способно резко стимулировать внимание других; — не следует особо доверять защите посредством «зашумления» или «подъема напряжения в линии»; — если вы не хотите «расшифровываться» собеседнику, то можно попытаться изменить свой голос (посредством механических и электронных штучек либо простым покашливанием, вытягиванием и разведением губ, пережиманием носа…) и стилистический рисунок разговора (использованием жаргона….); — не забывать, что иной раз прослушиваются и телефоны-автоматы, расположение которых легко вычисляется, как и всех прочих телефонов; — если чужой звонок Вам нужен, но нет желания давать свои координаты, используется промежуточный — с автоответчиком или живым «диспетчером», который может либо знать, либо не знать (односторонний вариант…) Ваш частный номер — телефон; — в отдельных случаях возможно бессловесное использование телефона, когда один, а чаще несколько «пустых» звонков в некоем ритме являют некоторый код; — конкретным сигналом иной раз может служить просто факт звонка определенного лица при самом пустяковом разговоре, а также кодовое упоминание неких имен при «ошибке номером». Б) ОБЕСПЕЧЕНИЕ СЛОВЕСНОЙ БЕЗОПАСНОСТИ: — не проводить деловые разговоры открытым текстом; — не называть подлинных дат, фамилий, адресов; — использовать кодовые наименования отдельных действий; — пользоваться условным языком, в котором безобидные фразы имеют совершенно другой смысл; — звонить только по необходимости, хотя возможен также вариант частых разговоров «не по делу» с одним и тем же человеком (тактика «растворения информации»). В) БЕСЕДА ПРИ ПОСТОРОННИХ: — весь диалог ведет партнер, а Вы лишь говорите «да» или «нет», чтобы рядом стоящие ни капельки не поняли и не узнали; — о том, что рядом посторонние, сообщается открытым текстом или словесным кодом; беседу после этого должен вести партнер, которому не подобает задавать каких-либо вопросов, требующих развернутых ответов; — когда имеется прямой контроль не очень дружественного лица, партнер предупреждается об этом обговоренной фразой-кодом (лучше в приветствии…), после чего весь разговор ведется в пустопорожнем либо в дезинформационном стиле; — если один из собеседников считает, что телефон его прослушивают, он сразу же старается предупредить об этом звонящих ему посредством хорошо известной всем им фразы («зубы болят»…) и разговор затем сворачивается в нейтральное русло. Г) ПОЛЬЗОВАНИЕ ОБЩИМ ТЕЛЕФОНОМ (В КВАРТИРЕ, НА РАБОТЕ…): — как можно менее использовать подобный телефон (в особенности — «на прием»), если сие не связано с разыгрываемой ролью (диспетчер, агент по рекламе…); — звонить на данный телефон должен один и тот же человек; — стараться не звонить излишне поздно и слишком рано; — при попытке посторонних идентифицировать голос звонящего («Кто спрашивает?»…), ответить вежливо-нейтрально («Сослуживец»…) и если вызываемого нет, тотчас прекратить дальнейшую беседу; — в сущности, несложно сделать и отдельный телефон, используя, к примеру, кодовый разветвитель, так что при этом специфический набор общего номера надежно обеспечит вызов только лишь Вашего аппарата, нисколько не затрагивая соседний. Уровень требуемых в конкретных случаях мер безопасности зависит от желаемой степени конспиративности контакта, от степени легальности его участников и полагаемой реальности контроля его чужаками. А) ВЫБОР МЕСТА ВСТРЕЧИ: — присматривая подходящие места для контактирования, обычно опираются на принципы естественности, обоснованности и случайности; — частые встречи проще всего осуществлять на месте фановой тусовки (вписываясь в ее рисунок…), в зале спортивной секции, в рабочем помещении…; — особенно серьезные собрания можно реализовать в охотничьих угодьях, специально снятых дачах, в банях, курортных санаториях, на всяческих спортивных базах, на пляжах заграницы; — парные встречи назначаются в метро и скверах, в туалетах и в автомобилях, на мало оживленных улицах и зоопарках, в музеях и на выставках; пересечения в сих местах не очень ожидаемы, а потому они менее опасные; — следует воздерживаться от конспиративных встреч в известном ресторане, модном кафе и на вокзале, учитывая, что такие точки обычно контролируются; — возможно проведение «случайных» встреч в частных квартирах третьих лиц по обоснованному поводу (похороны, юбилей, «обмывка» некого события…); — не следует осуществлять каких-то встреч (кроме обыденно привычных) в стереотипных коммунальных квартирах; — предельно ограниченно использовать для контактирования собственные квартиры; — в некоторых случаях имеет смысл снять специальную конспиративную квартиру, по возможности в том доме, где есть дублирующий выход; — осматривая место встречи, всегда иметь в виду, можно ли туда неконтролируемо проникнуть, и каким образом оттуда можно незаметно ускользнуть; помните старую истину: «Не видя как уйти — не пробуй входить!» Б) ИНФОРМИРОВАНИЕ О ВСТРЕЧЕ: — места возможной встречи обычно обговаривают заранее, и всем им придается кодовое — буквенное, цифровое или же «обманчивое» — наименование, причем несколько на каждое; — о намечаемом контакте другим сообщается по телефону, пейджеру, письмом, а также через связника; — сговариваясь о встрече по линиям «открытой» связи, используют кодовое наименование места, шифрованную дату (к примеру, день перед указанным) и сдвинутое время (на постоянное либо скользящее число); — до наступления намеченного срока необходимо выдать подтверждение контакта либо открытым текстом, либо сигнальной связью; — в случае, если при встрече допустимо ожидание (на остановке городского транспорта, в очереди на автозаправке…), желательно указать конкретный промежуток времени, после которого ждать уже не надо. В) ПРОВЕДЕНИЕ ВСТРЕЧИ: — на многолюдные собрания следует прибывать не скопом, а рассредоточившись и не оставляя в одном месте все личные автомобили; — стараться избегать присутствия на сборах каких-либо посторонних и лишних лиц; — понимая, что о многолюдных тайных встречах скорее всего будут знать и те, кому не надо, необходимо никогда не брать с собой каких-либо явно компрометирующих вещей (оружия, поддельных документов…), и помнить, что их могут иной раз подсунуть; — очень желателен контроль места общения специальными людьми до, во время и после встречи, с тем, чтобы при необходимости они могли предупредить о возникающей опасности по собственным «уоки-токи» или используя какие-либо обговоренные (учитывая свой захват) сигналы; — при всяческом контакте надо прикидывать, каким же образом Вас могут подглядеть или подслушать, упрямо задавая себе краткие вопросы: «Где? Как? Кто?»; — особо тайные беседы надо осуществлять в локальных изолированных точках, проверенных и подстрахованных на все возможности подслушивания, подглядывания и подрыва; — желательно иметь хотя бы простенькие индикаторы, сообщающие об излучении радиомикрофонов или же о наличии у собеседника пишущего диктофона; — полезно применение даже «топорных» искровых глушителей, а также генераторов стирания магнитной записи; — классические нелегальные парные встречи всегда рассчитываются до минуты и проводятся как «случайные»; — чтобы впритирку прийти на точку встречи, необходимо заранее провести хронометраж движения и дать некоторый запас времени на всяческие неожиданности (перекрывание маршрутной трассы, привязывание постороннего, транспортная авария…); — когда пересечение запланировано на улице, то не мешает прогуляться там где-нибудь за час до встречи, внимательно приглядываясь к каждому прохожему и всем паркующимся автомобилям; если Вас что-то настораживает, то контакт необходимо отложить, сообщив об этом своему партнеру приемами закамуфлированной сигнальной связи; — при встречах с незнакомыми персонами последних узнают по описанию их внешнего вида, конкретной позе или жесту, упоминанию о вещах удерживаемых в руках, а лучше всего — по фотографии, с дальнейшим подтверждением идентичности словесным (и другим) паролем; — располагаться в стационаре необходимо так, чтобы все время контролировать явные места возникновения угрозы (скажем, в кафе — лицом ко входу, видя при этом то, что происходит за окном и размещаясь недалеко от открытого служебного хода…); — помнить и выполнять все ранее указанные правила словесного общения. Бывают ситуации, выкрутиться из которых возможно только в том случае, если временно (а то и навсегда) исчезнуть из поля зрения отдельных лиц, структур или организаций Этот аспект мы здесь и рассмотрим: — «уход на дно» подразумевает либо полное прекращение каких-нибудь напоминаний о себе, либо элементарное скрывание со сбором сил для нанесения победного удара; — решив уйти, надо прикинуть: кто, как, и с какой активностью будет искать Вас, а потом, основываясь на таких предположениях, выработать способ ускользания и схему поведения в дальнейшей жизни; — уйти можно путем простого исчезновения, либо посредством имитации смерти (несчастный случай, самоубийство…), а иной раз и похищения; — при имитации смерти возможны варианты намеков (одежда на берегу реки…) и свидетелей (разыгрывание трюка…), подмены тела (с учетом вероятности попытки идентификации…), а в изящной комбинации даже инсценировка кончины с наличием Вашего «трупа» и четкой задокументированностью этого факта; — в простейшем случае обычно ограничиваются перебазированием в другое место жительства, никак не связанное с любыми прошлыми контактами и биографией; довольно перспективно ускользание за границу либо туда, куда Ваши противники не очень-то хотели бы соваться; — на некий срок перерубаются все личные и резко ограничиваются деловые контакты; — вживание в новом месте возможно через женщину (женитьба…), работу (котируемая специальность…) или специально подготовленный трюк (внезапно обнаружившийся родственник…); — полезно изменить все паспортные данные (взять, например, фамилию жены или воспользоваться поддельными бумагами…) и хоть бы несколько — свой облик (прической, бородой, усами, наличием и типом очков…); — в серьезных случаях возможны пластическая (лицо…) плюс хирургическая (походка…) операции, а также гипнотические воздействия для устранения старых и обретения новых привычек); — не надо забывать, что современные методики (к примеру, генетическая…) идентификации способны в любом случае установить истину; вопрос лишь в том, сочтут ли нужным сим заниматься или привычно ограничатся стандартными расспросами вкупе с исследованием документов и фотографий. 3. Обеспечение тайны посланий Сохранность тайны некоторых сведений всегда являет серьезную проблему, решить которую пытаются самыми различными путями, и в частности — задействуя стеганографию и криптографию. Знать хоть бы минимум подобных методик позволит Вам не только применять их для себя, но и с успехом распознать попытки других персон скрыть что-либо важное от окружающих. Искусство криптографии имеет дело с «затуманиванием» какой-то информации. Задачи криптографии просты: сделать понятное (т.е. «открытое») сообщение всецело непонятным (т.е. «закрытым») для непосвященного. Подобный трюк осуществляется при помощи кодирования и шифрования, а то, что получается в итоге — зовется криптограммой. Любое шифрование производится с использованием какого-либо алгоритма (т.е. последовательности действий) и некоторых данных (обычно, разнодлительного ряда определенных символов, к примеру, букв и чисел), известных под названием ключа и специфичных для конкретного сообщения. Расшифровать сокрытое послание играючи может лишь тот, кто знает алгоритм и ключ для данной криптограммы. Противодействующая искусству криптографии наука носит название криптоанализа. Она пытается помочь раскрыть шифр или код без предварительного знания конкретного ключа и алгоритма. Такой процесс известен как дешифрование. (1). Кодирование Кодированием называется замена слова, группы слов, а также целых фраз каким-либо условным словом или знаком, группой символов. Открытые слова здесь называются кодовеличинами, а их закрытые эквиваленты — кодообозначениями. Набор кодовых символов обычно составляет кодовый алфавит (словарь), причем в таблицах кодирования в алфавитном порядке стоят кодовеличины, а в таблицах раскодирования — кодобозначения. Для избежания повторов в тексте и усреднения частот встречаемости одному кодовому обозначению нередко соответствуют несколько кодовеличин, а одной кодовеличине (если она слишком часто применяется…) несколько (2-5) кодообозначений. Если при кодировании желательного слова в таблице не оказывается, то оное кодируется побуквенно, причем каждая буква рассматривается как некая самостоятельная кодовеличина. Для затруднения декодирования обычно используют так называемые «пустышки», т.е. кодообозначения, которые разбрасываются по тексту криптограммы, но не имеют никаковского значения. Другой мерой предосторожности является последуюшее зашифровывание (обычно шифрами перестановки) уже закодированного сообщения. Важнейшие кодовые соответствия полезно хранить в памяти, вкрапляя их при необходимости в открытый текст, а также иной раз использовать простейший акрокод — чтение первых букв слов, строк или каких-то там частей (скажем, глаголов…) предложений (к примеру, фраза «надобно еще тренироваться» читается как «нет»). В отличие от истинного кода, защита в акрокоде минимальна. Для маскировки цифр и дат нередко применяется так называемый примитивный код, в котором буквы ключевого слова четко привязываются к конкретным цифрам. К примеру, если слово-ключ «КНИГОИЗДАТЕЛЬСТВО», 12345 67890,… то дата 03.06.97. запишется как «ЕИЬЕЗСТДВ». При декодировании кодовых посланий используется логика догадок, основанная на анализе того, чем занимаются пославшие, и что они могут сказать о своем сообщении. При этом иной раз используют ловушки с подкидыванием какой-то информации, которую та сторона конечно же захочет передать. Рассматривая кодограмму, стараются понять структуру ее текста, определив кодообозначения для знаков препинания; учитываются также повторы и общепринятые выражения. Короткое кодированное сообщение без обладания кодовой таблицей вскрыть очень трудно, а порой и невозможно. Под шифрованием имеется в виду переиначивание открытого дотоле текста в закрытый шифротекст посредством применения вполне определенных правил (алгоритмов). Известны две классических системы шифрования: шифры перестановки и замены, — которые при этом очень часто сочетаются. (1). Шифры перестановки В шифрах перестановки буквы (или другие символы) исходного сообщения нисколько не меняются, а лишь переставляются по некоему закону, делая весь текст стандартно нечитаемым. Известно множество программ подобных шифрований, но мы рассмотрим характерный шифр двойной перестановки столбцов и строк. Такие шифры хороши для подстраховки закодированного текста или отдельных криптограмм многоалфавитного шифрования. Для зашифровывания двойной перестановкой необходимо:   — построить некую таблицу, форматы каковой определяются размерами двух ключевых слов (скажем, «гевара» и «риск»), которые выписываются при этом сверху и сбоку таблицы; — в таблицу по определенному маршруту (к примеру, «а») заносится исходный текст (таблица А), а неиспользованные места полностью заполняются любыми, но лучше всего часто встречающимися буквами (здесь: «с», «в», «и»); — переместить столбцы в порядке, соответствующем расположению букв у верхнего ключа («гевара») в обычном алфавите (таблица Б); — переместить все строки в соответствий с последовательностью букв второго ключевого слова («риск») в алфавите (таблица В); — выписать последовательно буквы из получившейся таблицы, стандартно разбивая их на пятизнаковые группы, причем если последняя из них окажется неполной, она дописывается любыми часто встречающимися буквами (отсутствие дописки может позволить выявить размер таблицы, тогда как использование распространенных букв немного затруднит дешифрование). Наш шифротекст: «ПЕААН РСИЕС ВСЕМЕ ЕЖНМИ.) При расшифровывании криптограммы следует действовать как бы с конца: — шифровка вписывается в таблицу определяемого длинами ключей размера; столбцы и строки в ней последовательно нумеруются, а избыток букв отбрасывается (так получается таблица В); — строки располагают в соответствии с порядком номеров букв бокового ключевого слова (так получается таблица Б); — столбцы переставляются согласно нумерации букв верхнего ключа (так получается таблица А); — буквы выписываются в строку, следуя обговоренному маршруту заполнения-чтения. Для дешифрирования шифра такого типа необходимо: — предположить, что здесь использован обычный шифр перестановки в его табличном варианте; — попробовать чтение через фиксированное или скользящее число букв, пытаясь выявить какие-то закономерности; — прикинуть допускаемый размер таблицы, ориентируясь, к примеру, на количество букв в тексте; — выявить знаки характерных биграмм (ст, мс…) и сопоставить все имеющиеся расстояния между их составляющими в закрытом шифротексте; те расстояния, которые особо выделяются, равняются числу строк в шифровой таблице; — учитывая маловероятность сочетания отдельных букв, можно попробовать найти реальную последовательность столбцов; — теперь нетрудно правильно расставить все строки, ориентируясь по смыслу появляющихся фрагментов текста. Шифры перестановки не сложны для опытного дешифровщика (а тем более для ЭВМ!), хотя при кратких текстах возможно и неправильное (анаграммное) осмысленное прочтение. (2). Шифры замены В подобных шифрах каждая из букв в открытом тексте подменивается какой-то другой буквой или символом, причем порядок самих букв при этом не меняется. Замена может быть как однозначной (в шифрах простой замены, где каждой букве соответствует лишь один символ), так и многозначной (в шифрах многоалфавитной замены, где каждой букве соответствуют несколько символов); как однобуквенной (поочередная замена буквы на букву), так и многобуквенной (системы с зашифровыванием одновременно двух и более букв). Шифры простой замены легко дешифруются при длительности текста не менее двух-трех алфавитов путем анализа частот встречаемости букв и через знание типичных сдвоенных знаков, сочетаний и окончаний. Шифры со сдвигом алфавита на некоторое фиксированное число букв («шифр Цезаря») читаются предельно просто, используя, к примеру, метод полосок, на каждой из которых нанесен стандартный алфавит. Полоски здесь прикладывают друг к другу так, чтобы вышло слово из криптограммы, после чего двигаясь вдоль них находят осмысленное прочтение, определяя таким образом величину намеренного сдвига. На практике имеет смысл использовать многоалфавитное шифрование с так называемым «текучим» алфавитом, задействуя какую-либо книгу, или микрокалькулятор (МК). а) При шифровании с применением книги обычно действуют следующим образом: — берется экземпляр определенной книги и раскрывается на ключевой странице (подобный ключ может привязываться к дате, суммируемой с неким числом, указываться где-нибудь в шифровке либо передаваться другим путем); — идут расчеты с отметкой номера строчки и номера требуемой буквы в этой строке (каждая буква таким образом кодируется вечно меняющимся четырехзначным числом, учитывая ноль у однозначных); — полученные числа группируются в пятерки; — для некоторого усложнения шифра можно начинать считать не с первой, а совсем с другой (обговоренной, разумеется…) строки; — для облегчения нахождения строк используют бумажную полоску, прикладываемую вертикально к левому краю листа с проставленной в ней нумерацией всех строчек. б) Использование при шифровании микрокалькулятора основано на получении с его помощью последовательности случайных чисел, тогда как процедура зашифровывания проводится по принципу системы одноразовых шифроблокнотов. Действуют здесь по стандарту так: — открытый текст выписывается в строку, и ниже каждой буквы помещается ее двузначный номер в порядке алфавита (А-01, Б-02, В-03 и т.д.); — под цифровым эквивалентом последовательно записываются все знаки некоей случайной числовой последовательности, взятой из шифроблокнота либо полученной каким-то другим образом; — числа из верхней (открытой) и нижней (случайной) последовательностей складываются по модулю 10 (т.е. без переноса единицы; скажем, 17+25=32); — полученный сложением шифротекст стандартно разбивается на пятизнаковые группы; — числа обычно не шифруются, а отделяются от буквенного текста каким-либо алфавитным значком (скажем, «/»); — для обретения нечитаемости уже использовавшийся кусок числопоследовательности ни в коем разе не задействуется вторично. При процедуре расшифровывания все операции проводятся в обратной очередности: — весь шифротекст расписывается на пары чисел; — под ними тщательно выписываются все знаки ключевой числопоследовательности, аналогичной применявшейся при зашифровывании; — из знаков шифротекста попарно вычитаются (по модулю 10) знаки случайной ключевой последовательности; — полученные пары чисел переводятся в их буквенный эквивалент. Для получения случайной (точнее сказать «псевдослучайной») последовательности посредством микрокалькулятора можно использовать различные приемы, вроде классических таких: — берут какое-либо четырехзначное число (скажем, 5997), возводят его микрокалькулятором в квадрат (35964009), а из полученного результата (35964009) выписывают средние цифры (9640), рассматривая их как случайные; теперь уже эти «случайные» возводят в квадрат и снова выделяют из полученного результата середину и т.д. (построенная так последовательность через десятки или сотни знаков — в зависимости от исходного числа — ключа — обычно повторяется, но при коротких текстах вполне может рассматриваться как случайная); — используют МК с функцией генерирования псевдослучайной числовой последовательности (к примеру, «Электронику МК-61»…); в регистры калькулятора здесь вводят комбинацию каких-то восьмизначных чисел (это — ключ шифра!), после чего при нажимании нужной клавиши на индикаторе высвечиваются знаки долгопериодной псевдослучайной числовой последовательности. Прочитывание зашифрованного текста без представления каким образом он зашифрован, требует железной логики, интуиции, знания лингвистической статистики. Отдельные нюансы дешифрирования конкретных шифров упоминались нами ранее, а теперь мы приведем несколько дополнительных соображений. Систему шифра (перестановка, замена…) пытаются определить методикой частотного анализа, выявляя сравнительную частоту присутствия различных букв и сравнивая ее с известным эталоном (см. таблицу 1). Значительную помощь в расшифровывании дают таблицы по встречаемости двух букв (биграмм), а также знания о встречаемости отдельных букв в началах и в концах различных слов (к примеру, буква «П» часто имеется в началах слов, но редка в их окончаниях, тогда как «Ы», наоборот, любит конец и крайне редко может быть в начале…). Полезен будет и словарь для предугадывания слов по их известному началу. Весьма используем прием с попыткой просто угадать какое-либо (подпись, термин…) слово в криптограмме, в особенности, если лексика послания известна. Затем через вычитание предполагаемого слова (или фразы) из шифротекста, можно попробовать найти ключ к шифру многоалфавитной замены. Дешифрование систем шифроблокнотов и МК возможно при повторном применении какого-либо из участков случайной числовой последовательности (грубейшая ошибка!). При этом вычтя из одной шифропоследовательности другую, можно освободиться от ключа, имея в результате разность двух совершенно незакрытых текстов. Предположив в одном из них какое-либо вероятное слово, последнее пытаются «сложить» с имеющейся «разностью». При правильном угадывании в этом случае становится читабельным и второй текст. Атака на различные сложные шифры довольно часто завершается вскрытием шифра простой замены, а этот шифр не очень сложен в расшифровывании ввиду избыточности текста. Опыт, приобретаемый при расшифровывании одной системы обычно слабо помогает при дешифрировании другой, и здесь лучше воспользоваться ЭВМ, хотя при слишком большой длительности ключа машина может выдать и случайные осмысленные, хотя совсем не истинные куски якобы дешифрированного текста. В основе этого искусства лежит попытка скрыть само существование секретного сообщения, а потому его приемы заслуживают самого широкого употребления. Здесь могут быть использованы: «подкладочное письмо», когда запись сокрыта какой-либо защитной оболочкой, «хоббийное кодирование», с использованием кроссвордов, музыкальных нот и шахматных партий, «жаргонные шифры», в которых вроде бы невинные слова имеют совершенно другой смысл… 1, 2, 3, 4, 5, 6, 7, 8, 9, 10, 11, 12, 13, 14, 15, 16, 17, 18 |

|||||||